|

Dysk twardy a partycja

Dysk twardy to fizyczne urządzenie, na którym jest zainstalowany system operacyjny oraz są przechowywane dane użytkownika. Natomiast partycja to logiczny podział tego dysku na oddzielne sekcje/ obszary, które oznaczono literami. Użytkownik który otworzy okienko Ten komputer widzi je jako dyski C, D itd. (rys. 1).

Rys. 1

Chcąc sprawdzić, czy mamy do czynienia z dyskami, czy z partycjami należy kliknąć prawym przyciskiem myszy na ikonie Start i wybrać: Zarządzanie dyskami. Jeśli zobaczymy tylko jeden poziomy pasek, na rysunku nr 2 oznaczony czerwoną strzałką, to mamy do czynienia z jednym dyskiem twardym, który w tym wypadku został podzielony na dwie partycje: C i D. Pozostałe obszary zostały utworzone przez system operacyjny Windows i nie są przeznaczone do zapisu danych użytkownika.

Rys. 2

Na rysunku nr 3 widzimy komputer, w którym zamontowano siedem fizycznych dysków twardych. Dwa z nich (0 i 3) zostały podzielone na dwie partycje. Dysk systemowy (6) posiada tylko jedną partycję (C), z której może korzystać użytkownik komputera.

Rys. 3

Partycja C jest tzw. partycją systemową. Na niej znajduje się system operacyjny, tam umieszczony jest folder Program Files, wewnątrz którego lokują się komponenty wszystkich instalowanych programów. Na dysku C znajduje się także folder Users (Użytkownicy) zawierający pliki poszczególnych użytkowników, którzy korzystają z jednego komputera. Każdy użytkownik posiada tam swój własny folder: Documents (Dokumenty) oraz Desktop (Pulpit), W tych lokalizacjach są zapisywane wszystkie dane i pliki użytkownika.

System Windows zainstalowany na partycji C jest narażony na usterki. Warto zatem osobiste pliki (dokumenty, nagrania fotografie i filmy) przechowywać na innej partycji. Dobrym rozwiązaniem jest utworzenie na dysku twardym dwóch partycji: C – systemowej oraz D – przeznaczonej do przechowywania własnych plików. W przypadku ponownej instalacji Windows (nie recovery - przywracanie do stanu fabrycznego) dane na dysku D będą bezpieczne (jeśli nie zostanie popełniony błąd przy ponownej instalacji).

Nie ma sensu przechowywanie oryginałów plików na partycji C oraz ich kopii na partycji D, licząc na to, że po awarii dysku dane zachowają się na jednej z partycji. Uszkodzenie dysku oznacza utratę danych na obu partycjach. Rozwiązanie to ma sens jedynie wówczas gdy kopie są przechowywane na dwóch różnych dyskach fizycznych. |

|

|

System plików

System plików to reguła, umowny sposób zapisu danych, często charakterystyczny tylko dla określonego systemu operacyjnego. System plików umożliwia szybkie odszukiwanie informacji na dysku, ich edytowanie, kasowanie oraz zapis.

Obecnie w systemie operacyjnym Windows stosuje systemem plików jest NTFS (New Technology File System) zawiera Encrypting File. Rozwiazanie to umożliwia szyfrowanie plików we wszystkich wersjach Windowsa, za wyjątkiem Windows Home. System plików NTFS pozwala na swobodne definiowanie praw dostępu poszczególnym użytkownikom do plików i folderów (w Windows: Pro, Education i Enterprise).

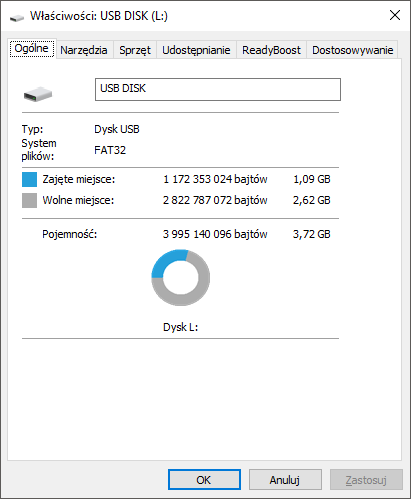

Kupując pendrive można spotkać się ze starszym systemem plików: FAT32 (rys.1). System ten może obsługiwać dyski twarde o pojemności maksymalnie 120 gigabajtów, co dyskwalifikuje go w przypadku nowszych urządzeń. Maksymalna wielkość pliku, który obsługuje to 4GB. Nie udostępnia także zaawansowanych możliwości ochrony danych. |

|

| Sposób sprawdzania, jaki system pliku jest jest dostępny na dysku twardym lub pendrive

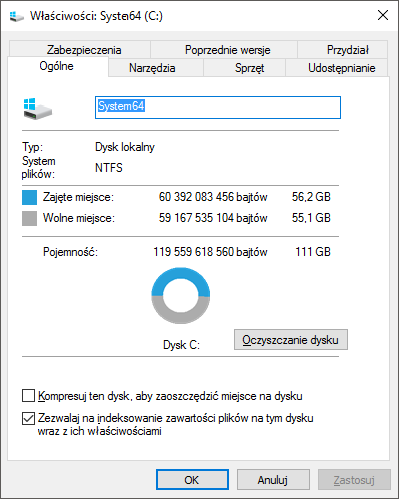

Wchodzimy do folderu Ten komputer, a następnie na wybranej partycji (dysku) lub napędzie wymiennym klikam prawym przyciskiem myszy i wybieramy Właściwości. Otworzy się okienko, w którym można odczytać, iż partycja oznaczona literą C (rys.1.) posiada system plików NTFS, natomiast na pendrive oznaczonym literą L (rys.2) znajduje się system plików FAT32.

|

|

|

|

|

|

Rys. 1. Na partycji C znajduje się system plików NTFS |

Rys. 2. Pendrive oznaczony literą L posiada system plików FAT32. |

| Wyjaśnienie problemu z zapisem dużych plików na pustych pendrivach oferuje zamieszczony poniżej film. Tam także można zapoznać się z procedurą formatowania pendriva (lub dysku/partycji).

Film: Dlaczego na pustym i sprawnym pendrivie nie można zapisać dużego pliku (2:47)

Odzyskiwanie danych (po awarii systemu Windows lub włamanie do komputera)

Warunkiem odzyskania danych, np. przed ponowną instalacją systemu Windows jest znajomość miejsc, w których je pozostawiono. Najczęściej jest to Pulpit lub Dokumenty (dawniej Moje dokumenty). W obu przypadkach są to foldery, których lokalizację trzeba pamiętać:

C:\Users\Nazwa użytkownika\Documents

C:\Users\Nazwa użytkownika\Desktop

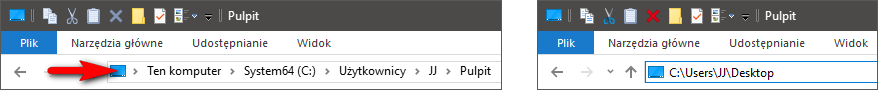

Należy pamiętać, iż w polskiej wersji Windows 10 klikając: C / Użytkownicy / Nazwa użytkownika / Pulpit. Nie widzimy jednak prawdziwej ścieżki dostępu, a jedynie dynamicznie generowane tłumaczenie. Prawdziwą ścieżkę dostępu do dowolnej lokalizacji w Windows 10 można odczytać dopiero po kliknięciu na ikonie umieszczonej w pasku adresu (rys. 3).

Rys. 3

Po jednej z aktualizacji systemu Windows 11, podany powyżej sposób wyświetlania ścieżki dostępu został zlikwidowany. Obecne rozwiązanie ilustruje film pt. Odnajdowanie ścieżki dostępu w Windows 11.

Film: Odnajdowanie ścieżki dostępu w Windows 11 (2:07)

Systemy bootujące

W przypadku awarii systemu operacyjnego przeciętny użytkownik może posłużyć się bootującym pendrive'em z systemem Linux lub Hiren's BootCD PE. Komputer wystartuje wówczas z pendrive'a a nie z dysku twardego.

Po uruchomieniu komputera z pendriwe'a wystartuje podobny do Windowsa system operacyjny. Będzie jednak posiadał własny pulpit, stąd potrzeba znajomości lokalizacji własnych plików. Uruchomiony system pozwoli na przeglądanie wszystkich partycji i przenoszenie ważnych plików na pendrive lub wysyłanie na pocztę i dyski w chmurze (np. OneDrive, Dysk Google, Dropbox).

Bootowanie systemu z pendrive'a

Zaraz po włączeniu komputera należy bardzo szybko (wielokrotnie) naciskać ten przycisk, aż do wyświetlenia odpowiedniego menu. W Boot Menu, za pomocą myszki lub strzałek na klawiaturze należy wskazać pendrive (urządzenie USB). Konieczne będzie jeszcze zatwierdzenie poprzez kliknięcie (najczęściej na napisie OK) lub naciśnięcie wskazanego przycisku na klawiaturze (polecenie po angielsku). Najczęściej do botowania służą przyciski Najczęściej jest to: F11, F9, F12 lub Esc. Nie należy jednak eksperymentować!

LINUX SLAX - najprostszy system bootujacy do odzyskiwania danych (oraz włamywania się do komputera)

Najprostszym rozwiązaniem może być wykorzystanie pendrive'a z Linuxem, Slax. Na stronie Slax.org można pobrać obraz ISO bootującej płyty CD oraz pliki do stworzenia bootujacego pendrive. Płytę z pobranego obrazu ISO można wypalić z zastosowaniem darmowego programu CDBurnerXP.

Prezentacja ilustrująca korzystanie z bootujacego Linuxa Slax

Proszę zwrócić uwagę, iż bootujący Linux może być wykorzystana w mniej szlachetnych celach niż ratowanie danych z komputera, w którym awarii uległ Windows. Z taką płytą można się włamać do prawie każdego komputera z pominięciem haseł logowania Windows i bez zostawiania jakichkolwiek śladów wykraść dowolne dane (stąd potrzeba szyfrowania). Inną, niezwykle istotną sprawą jest sytuacja, w której rodzice ograniczają dziecku dostęp do Internetu, lub nieodpowiednich treści. Z poziomu Linuxa Slax mona bez żadnych ustawień uzyskać dostęp do Internetu doprowadzonego do komputera kablem sieciowym. W przypadku sieci Wi-Fi konieczna jest znajomość hasła. Jeśli dziecko korzysta na komputerze z systemu Windows 11, to może je sobie wcześniej zdobyć. Hasło można odczytać w "Centrum sieci i udostępniania " w Panelu sterowania.

LINUX MINT - system bootujacy o interfejsie najbardziej przystępnym dla użytkowników Windowsa

Linux Mint umożliwia odzyskanie danych z dysku twardego komputera (lub włamanie i kradzież danych). Bez problemu obsługuje Wi-Fi. Posiada wbudowane aplikacje pozwalające zapoznać się ze wszystkimi niezaszyfrowanymi dokumentami oraz plikami multimedialnymi.

Prezentacja ilustrująca korzystanie z bootujacego Linuxa Mint

Na stronie Hiren's BootCD PE można znaleźć obraz dysku i instrukcję jak przygotować bootujący pendrive.

Jest to bootujący Windows 11 (rys.4), który wystartuje nawet na bardzo starych komputerach. Pozwoli on na sprawne dotarcie do wszystkich plików i przesłanie ich w dowolne miejsce przez Internet.

Rys. 4

Oprócz bardzo wielu narzędzi z Windows 11, Hiren's Boot CD PE posiada wbudowane programy typowo hakerskie, które pozwalają, np. na utworzenie w cudzym komputerze konta z prawami administratora. Doskonałym przykładem może być Windows Login Unlocker (rys.5). Program ten pozwala na stworzenie konta administratora (czerwona strzałka na rysunku poniżej). Z poziomu takiego konta można zmienić hasła wszystkich użytkowników komputera. W ten sposób można uzyskać dostęp do wszystkich niezaszyfrowanych danych na każdym koncie w komputerze.

Rys. 5

Należy pamiętać, że opisane tu procedury mogą służyć także do włamywania się do komputerów z systemem Windows. Do takiego włamania nie jest potrzebna żadna specjalistyczna wiedza. Wystarczy posiadanie odpowiedniej płytki DVD lub pendrive. Ewentualnie trzeba znać skróty do BootMenu. Oznacza to, że każda niepowołana osoba może uzyskać dostęp do naszych niezaszyfrowanych plików (o szyfrowaniu w dalszej części kursu).

Szyfrowanie będzie nieskuteczne, gdy osoby

niepowołane poznają nasze hasła. Otwierając bez zastanowienia wszelkie załączniki, np. do

wiadomości

WSZYSTKIE POWYŻSZE

ZABIEGI NIE BĘDĄ POTRZEBNE, GDY WAŻNE PLIKI, PRACE I WSZELKIE INFORMACJE

Resetowanie hasła Windows 10

W przypadku kradzieży laptopa złodziej może zresetować Windows do stanu fabrycznego z zachowaniem plików użytkownika (w przypadku dysku C mogą być problemy, jednak na pozostałych dyskach wszystko pozostaje bez zmian). Procedurę stosuje się także w przypadku zapomnianego hasła logowania (jeśli nie zachowano certyfikatu odzyskiwania traci się wówczas dostęp do danych zaszyfrowanych szyfrowaniem NTFS).

Procedura: 1. Uruchamiamy komputer; na ekranie blokady klikamy ikonę Zasilanie w prawym dolnym rogu ekranu. 2. Trzymając wciśnięty Shift wybieramy Uruchom ponownie. 3. Wybieramy Rozwiąż problemy / Resetuj ustawienia do stanu początkowego, a następnie Usuń wszystko lub Zachowaj moje pliki. 4. Komputer uruchomi się ponownie oferując utworzenie nowego konta użytkownika.

|

|

|

|

|